Cyber diverbio fra Regione Lazio, Engineering e Leonardo sulla sicurezza?

La sicurezza della Regione Lazio al centro dell’attualità

Didi, tutti i guai dell’Uber cinese

Pochi giorni dopo l’Ipo di Didi negli Stati Uniti, le autorità di Pechino hanno ordinato la rimozione del gruppo di ride sharing dagli app store cinesi. Continua la stretta cinese sulle attività tecnologiche di maggior successo

Ponte Morandi? Mottarone? Non c’è sviluppo senza sicurezza

L’intervento di Francesco D’Arrigo, direttore Istituto Italiano Studi Strategici

La Francia si scopre insicura e confusa a un anno dalle presidenziali

L’articolo di Enrico Martial

Perché la Cina tamponerà Tesla

La Cina ha chiesto ai dipendenti statali e a quelli di aziende strategiche di limitare l’uso delle auto Tesla: potrebbero registrare e trasmettere informazioni sensibili, secondo Pechino. Tutti i dettagli

Huawei, Zte e altre tre società cinesi nella blacklist della Fcc

Infrastrutture critiche e sicurezza nazionale: continua la guerra economica e tecnologica tra Usa e Cina. Cinque aziende cinesi rappresentano una minaccia per la sicurezza nazionale degli Stati Uniti. L’articolo di Francesco D’Arrigo, direttore Istituto Italiano di Studi Strategici

Tutte le coccole dell’Italia all’Egitto

Storia delle recenti collaborazioni nel campo della sicurezza fra Italia ed Egitto. L’approfondimento di Giuseppe Gagliano

Chi in America suona la sveglia sull’Intelligenza artificiale contro la Cina

Che cosa emerge dal report pubblicato dalla commissione sull’intelligenza artificiale americana. Il commento di Giuseppe Gagliano

Col Tap la sicurezza energetica dell’Italia è ok. Parola dei Servizi segreti

Che cosa si legge sulla sicurezza energetica dell’Italia nella relazione annuale dei Servizi segreti

5G, perché i Servizi elogiano il progetto O-Ran (su cui punta Tim)

Sviluppo delle reti 5G italiane e interesse all’iniziativa O-Ran. Ecco cosa è scritto nella relazione annuale del Dis sul 5G

Tutti i dettagli sulla nuova falla in TikTok

Scoperta una nuova vulnerabilità di TikTok che permetterebbe di accedere ai dati sensibili degli utenti, compreso il furto di identità e del numero di telefono

Disastro sicurezza a Capitol Hill. Report Ispi

Che cosa si legge nel Focus dell’Ispi (Istituto per gli studi di politica internazionale diretto da Paolo Magri) sull’assalto a Capitol Hill.

Che cosa ha deciso la Corte Ue sulla conservazione dei dati per la sicurezza degli Stati

Il diritto dell’Unione europea vieta la “conservazione generalizzata e indifferenziata di dati” personali da parte dei fornitori di servizi tlc. Ma ci sono alcune eccezioni…

Che cosa può fare Leonardo per la sicurezza dell’Europa

Che cosa ha detto Alessandro Profumo, amministratore delegato di Leonardo, intervenuto ieri all’edizione 2020 di Cybertech quest’anno in modalità telematica.

Perché la Commissione Ue non fa zoom con Zoom

Che cosa ha scritto il commissario per la Giustizia, Didier Reynders, al Parlamento Ue riguardo a Zoom, la popolare app di videoconferenza

Ecco le regole Inail per estetisti e parrucchieri

Tutti i dettagli sulle linee guida per parrucchieri ed estetisti indicate nel documento tecnico dell’Inail e dell’Iss approvato dal Comitato tecnico scientifico in vista della riapertura delle attività prevista per il 18 maggio. Ecco il documento integrale

Ecco le regole Inail-Iss per la riapertura di bar, ristoranti e spiagge

I documenti Inail e Iss (Istituto superiore di sanità) con le misure di sicurezza anti Sars-CoV-2 per la riapertura di bar, ristoranti e spiagge

Cosa cela l’arrivo in Zoom dell’ex consigliere di Trump

Il generale McMaster, già consigliere per la sicurezza nazionale di Trump, è diventato membro indipendente del consiglio di amministrazione di Zoom. L’articolo di Giuseppe Gagliano

Record di download e grane sulla sicurezza per Zoom

Zoom detronizza TikTok come app più scaricata in tutto il mondo ad aprile. Nel frattempo, l’app di videoconferenze sta cercando di tranquillizzare sulla privacy

Misure di sicurezza anti virus nelle aziende. Bozza protocollo governo-sindacati

Ecco la bozza del “Protocollo condiviso di regolamentazione delle misure per il contrasto e il contenimento della diffusione del virus Covid-19 negli ambienti di lavoro” fra governo e sindacati

Linee guida Fim-Cisl per avviare la fase 2

“Un piano operativo per ripartire”. E’ il documento messo a punto dalla Fim-Cisl guidata dal segretario generale Marco Bentivogli con le “Linee guida per avviare la fase 2”

Covid-19, come sostenere le aziende che si metteranno in sicurezza

Innovazione, etica e imprese ai tempi del Coronavirus. L’intervento di Alessandra Todde, sottosegretario al ministero dello Sviluppo economico, anche sul programma “Innova per l’Italia”

Antichi consigli di Jean per tutelare la sicurezza economica dell’Italia

Sempre attuali i consigli di Carlo Jean in materia di sicurezza economica e industriale per una sorta di colbertismo hi-tech come lo chiama Luttwak. L’articolo di Giuseppe Gagliano

Che cosa servirà a Fincantieri e Leonardo-Finmeccanica

Come si muoveranno (e come vanno protetti) i campioni nazionali Leonardo e Fincantieri? L’analisi di Michele Nones per Affari Internazionali

Che cosa teme l’Italia dalla Francia su difesa, spazio e sicurezza

Subbugli politico-istituzionali in Italia per le mire della Francia in Italia su settori strategici. Le mosse di Parigi, il dibattito nel governo, le parole di Volpi (Copasir), l’analisi del Sole 24 Ore e gli approfondimenti di Start Magazine

Stati Uniti, ecco la nuova strategia di deterrenza informatica

La nuova strategia di deterrenza informatica degli Usa, per ridurre la frequenza e la gravità degli attacchi nel cyberspazio. L’articolo di Giuseppe Gagliano

Attenti a KidsGuard: Stalkerware? L’articolo di Rapetto

Funzioni e pericoli dell’app KidsGuard realizzata da ClevGuard. L’approfondimento di Umberto Rapetto

Perché la tregua commerciale non fermerà la guerra Usa-Cina su Huawei e Google. L’analisi di Gagliano

Che cosa emerge di rilevante dal discorso di Pompeo sul rapporto tra sicurezza nazionale e Silicon Valley. L’analisi di Giuseppe Gagliano

Lo dice persino l’Fbi: le smart tv sono pericolose. L’articolo di Rapetto

Le smart tv sono pericolose. E adesso che lo ha dichiarato anche l’Fbi lo si può credere. L’approfondimento di Umberto Rapetto

G2G, ecco come la Difesa sosterrà Leonardo, Fincantieri, Mbda e non solo

Il testo dell’articolo del decreto fiscale che porta anche in Italia il Government to Government per favorire le imprese del settore difesa e sicurezza. Le attese di gruppi come Leonardo (ex Finmeccanica). E le mosse militari di Fincantieri.

Twitter, ma quale sicurezza? Telefoni e mail usati per fare pubblicità. Il commento di Rapetto

Twitter ammette di aver scoperto che indirizzi email e numeri di telefono forniti dagli iscritti potrebbero essere stati “inavvertitamente” utilizzati per scopi ben diversi dai dichiarati “motivi di sicurezza”. Il commento di Umberto Rapetto

Tutta la bozza del programma M5s-Pd per il governo Conte 2 anti Salvini

Che cosa prevede la bozza del programma M5s-Pd datata 3 settembre in vista del governo Conte.

Vi racconto le piroette del Pentastressato Luigi Di Maio

Quanto più viene orgogliosamente indicato dai suoi amici e fidati capigruppo parlamentari come “il capo” del movimento grillino, tanto più Di Maio appare nervoso e insicuro. I Graffi di Damato

Ecco come Conte si è trasformato da sovranista-populista a socialdemocratico-europeista

Tema immigrazione non menzionato. Parola “sicurezza” mai citata. Zero critiche a regole e istituzioni europee. Addio “sovranità”. Ecco come in pochi giorni, anzi in poche ore, sono cambiate le impostazioni del professor Giuseppe Conte.

Giuseppi Conte rottama tutti i punti di Salvini dall’agenda del governo M5s-Pd

Che cosa ha detto (e che cosa non ha detto) Conte dopo aver ricevuto dal capo dello Stato il mandato di formare il nuovo governo

Ecco le abiure chieste dal Pd al Movimento 5 Stelle per un governo giallo-rosso (non guidato da Conte)

Che cosa ha deciso il Pd guidato da Zingaretti nella riunione odierna della direzione. Un testo da cui emerge come su Europa, immigrazione, fisco e sicurezza il Pd di fatto chiede un’abiura da parte del Movimento 5 Stelle rispetto alle politiche del governo presieduto da Giuseppe Conte.

Perché l’Fbi tallona Zuckerberg per il monitoraggio di Facebook

L’agenzia federale americana ha sollecitato offerte di fornitori esterni per la raccolta di enormi quantità di dati da Facebook e altri social media allo scopo di prevenire le minacce alla sicurezza.

Come vanno i test del Pentagono con i palloni di sorveglianza

L’articolo di Chiara Rossi

Quanto fatturano (e in quali regioni crescono di più) le aziende anti-hacker. Report Infocamere

Numeri, confronti e analisi in un rapporto Unioncamere – Infocamere

L’International Computer Science Institute punta il dito contro Android. Più di mille app spia

L’International Computer Science Institute ha messo a nudo 1.325 app per Android. Tutti i dettagli

Pagamenti digitali, che cosa rischiano le aziende europee con la norma Sca della Psd2

Uno studio condotto in collaborazione con 451 Research prevede il rischio di una perdita di 57 miliardi di euro per…

Ecco gli ultimi scricchiolii nel governo Di Maio-Salvini

Che cosa succede nel governo tra Di Maio e Salvini? I Graffi di Damato

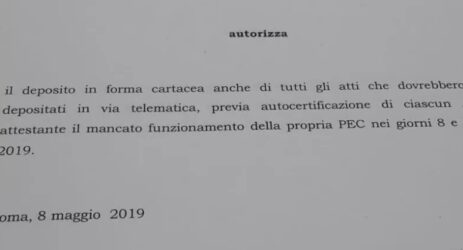

Le Pec degli avvocati sono insicure. Parola di Garante. Tutti gli inghippi delle password per i legali

Due giorni dopo l’attacco che Anonymous ha sferrato alle PEC degli avvocati di tutta Italia si contano ancora i danni…

Che cosa scruteranno gli scanner biometrici negli aeroporti Usa

Tutti i dettagli del nuovo rapporto curato dal Dipartimento di Homeland Security Usa sulle potenzialità degli scanner biometrici

Tutti i subbugli istituzionali sul decreto Sicurezza alla Salvini

I Graffi di Damato

Come avanzano i pagamenti digitali. Report

L’articolo di Sebastiano Torrini

Leonardo-Finmeccanica, difesa e sicurezza. Che cosa c’è scritto nel Def

Che cosa c’è scritto nel Pnr del Def approvato dal governo in materia di difesa e sicurezza. Tutti i dettagli…

Sicurezza e Immigrazione, ecco le novità del decreto. Tutta la relazione illustrativa

RELAZIONE ILLUSTRATIVA AL DECRETO SICUREZZA E IMMIGRAZIONE (qui il testo completo) Il presente intervento normativo si rende necessario ed urgente…

Decreto Sicurezza e Immigrazione, ecco il testo definitivo approvato dal Consiglio dei ministri

SCHEMA DI DECRETO-LEGGE RECANTE: “DISPOSIZIONI URGENTI IN MATERIA DI PROTEZIONE INTERNAZIONALE E IMMIGRAZIONE, SICUREZZA PUBBLICA, NONCHE’ MISURE PER LA FUNZIONALITA’…

- Precedente

- Pagina 1

- Pagina 2

- Pagina 3

- Successivo