Fughe di notizie top secret, pubblicazioni di documenti privati, intercettazioni: ecco tutti i casi principali in cui la protezione dei dati e dei sistemi ha fatto cronaca

Da Wikileaks alla guerra Apple-Fbi: il tema della protezione dei dati irrompe nella cronaca quotidiana. La raccolta massiccia di dati e metadati diventa un tema sempre più centrale, per le istituzioni che devono stabilire le regole, ed ora anche per il pubblico, che ne sta prendendo coscienza e inizia a confrontarsi con il tema di quali e quanti dati decidere di cedere e quali invece difendere.

La quantità di informazioni che vengono raccolte diventano un importante fattore strategico di potenza (le intercettazioni contribuiscono a definire il profilo politico, sociale ed economico dei cittadini), mentre i danni subiti dalle agenzie e dalle aziende vittime di attacchi Hacker sono, spesso e volentieri, enormi a livello economico e di credibilità. Di seguito i casi più importanti in cui la protezione dei dati e dei sistemi ha fatto cronaca.

Wikileaks e la pubblicazione di documenti Top secret

Quando si parla di fughe di notizie non si può non fare riferimento a Wikileaks, un’organizzazione internazionale no profit nata nel 2006 per iniziativa di un gruppo di giornalisti, dissidenti cinesi e hacker, che ha deciso di pubblicare documenti, coperti da segreto, di grande rilevanza politica.

Alla guida del sito, l’australiano Julian Assange, ricercato dall’Interpol perché accusato di stupro. Prima dello scandalo intercettazioni Nsa, il sito ha svelato, tra le altre cose, casi di corruzione in Kenya, piani per rovesciare il governo somalo, ha pubblicato 90mila documenti sulla guerra in Afganistan e 400mila sull’Iraq.

Le informazioni arrivano da fonti protette da anonimato e i ‘contenuti sono sviluppati in collaborazione da tutti coloro che vi hanno accesso’, così come sottende la prima parte del nome Wiki (‘leaks’ significa fuga di notizie).

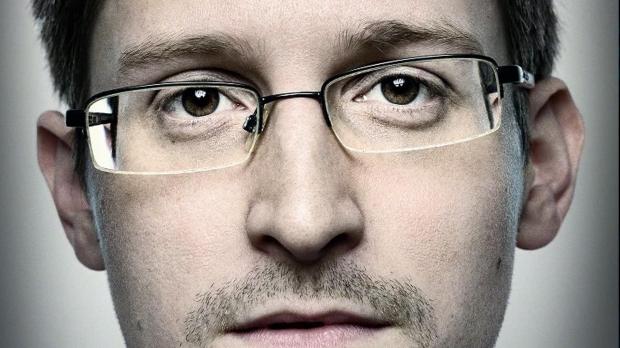

Lo scandalo Datagate: l’NSA spiava i leader mondiali

Lo scandalo Datagate, con le intercettazioni Nsa, scoppiato sotto l’amministrazione Obama continua ancora oggi a riempire le nostre pagine di cronaca. Tutto ha inizio nell’estate 2013, quando il Guardian e il Washington Post rivelano che l’NSA, con l’autorizzazione di Verizon, ha raccolto indiscriminatamente i tabulati telefonici di milioni di cittadini americani. L’informatore delle due testate è, come si scoprirà in seguito, Edward Snowden ( È lui stesso a dichiarare di aver cominciato a scaricare di nascosto i documenti top secret dell’Nsa il 12 aprile 2012)

Solo poche ore dopo si scopre che l’agenzia americana ha anche accesso diretto ai dati degli utenti delle aziende che partecipano al programma di sorveglianza di massa chiamato Prism. E quindi hanno informazioni private degli utenti di Aol, Apple, Facebook, Google, Microsoft, PalTalk, Skype e Yahoo. Scoppiano le proteste per la violazioni della privacy dei cittadini. La raccolta di dati non ha avuto limiti: si scopre che la National security agency ha controllato per più di due anni anche i metadati delle email.

Lo scandalo del datagate si estende a macchia d’olio: l’Nsa ha intercettato la presidente Dilma Rousseff, presidente del Brasile, il telefono della cancelliera tedesca Angela Merkel e di molti altri leader mondiali. In una telefonata è stato intercettato anche il segretario generale delle Nazioni Unite, Ban Ki-moon, in suo colloquio con la cancelliera.

Anche l’Italia era sotto controllo. L’agenzia statunitense ha intercettato 46 milioni di telefonate nel Bel Paese e le conversazioni di Silvio Berlusconi.

La guerra Apple-Fbi e la protezione dei dati dei possessori iPhone

A febbraio 2016, un giudice ha imposto ad Apple di ottemperare alle richieste del Bureau e di garantire l’accesso ai dati protetti da crittografia dell’iPhone di uno degli attentatori di San Bernardino. La casa di Cupertino, però, non ha ceduto, preferendo la protezione dei dati e la tutela della privacy dei propri utenti. “Il governo chiede ad Apple di violare i nostri utenti e minare decenni di innovazioni di sicurezza che proteggono i nostri clienti – tra cui decine di milioni di cittadini americani – da hacker e criminali informatici sofisticati”, aveva affermato Tim Cook. “L’FBI vuole farci sviluppare una speciale versione di iOS priva di barriere di sicurezza, per poi installarla su uno degli iPhone ottenuti nel corso delle indagini e ottenerne i dati contenuti. Un software del genere, che al momento non esiste, sarebbe in grado di disattivare le protezioni di qualunque iPhone”.

Il no di Apple, però, non ha fermato il governo federale che è riuscito ad ottenere i dati. Come avrebbe confermato, in queste ore, una fonte anonima di polizia al Washington Post, l’Fbi ha pagato un gruppo di hacker professionisti per sbloccare l’iPhone dell’autore della strage. Gli hacker sono riusciti a individuare un difetto del software che ha poi consentito agli investigatori di aggirare il codice

Oltre la protezione dei dati. Un caso di violazione di sistema (e le sue conseguenze)

Per l’industria anche la violazione dei sistemi ha una sua rilevanza chiave per le sorti economiche di un Paese e di un’azienda. Se la raccolta di dati può aiutare a controllare l’opinione pubblica, l’hackeraggio di un sistema può portare anche al fallimento di una azienda.

Pensiamo al caso Jeep, balzato alle cronache la scorsa estate. Un team di ricercatori di sicurezza è riuscito grazie alla connessione CAN bus del veicolo, a sfruttare una vulnerabilità nel sistema di aggiornamento del computer di bordo, controllando alcuni parametri dell’automobile. Il team, in particolare, ha preso il comando (a scopo dimostrativo) del sistema di bordo, riuscendo a portare una una Jeep Cherokee fuori strada

Le conseguenze sono state pesanti: Crysler oltre al danno subito in borsa, ha dovuto richiamare 1.4 milioni di veicoli subendo perdite per svariati milioni di dollari.