I recenti episodi di violenza di massa in Texas ed in Ohio hanno notevolmente aumentato la pressione sull’Amministrazione Trump per assumere provvedimenti. Contestualmente, l’enfasi negativa adottata da Trump sulla eccessiva privacy presente su Internet, sull’operatività in siti web controversi (quale, ad esempio, 8chan) ed, in generale, sulla eccessiva autonomia decisionale delle social media company ha provocato reazioni contrastanti in tutta la scena politica.

Il 5 agosto scorso, durante la conferenza stampa successiva agli attacchi di El Paso (Texas) e Dayton (Ohio), Trump ha palesemente incolpato Internet di alimentare la violenza di massa:

“Dobbiamo riconoscere che Internet ha fornito una strada pericolosa per radicalizzare le menti disturbate ed il compimento di atti folli. Dobbiamo far luce sugli spazi nascosti di Internet e fermare gli omicidi di massa prima che essi avvengano … I pericoli di Internet e dei social media non possono essere ignorati e non saranno ignorati … Non possiamo permetterci di sentirci impotenti. Possiamo e fermeremo questo contagio nefasto”.

Nell’ambito del suo intervento, tenuto alla International Conference on Cyber Security (ICCS) presso la Fordham University di New York, Barr ha dichiarato:

“I fornitori di servizi, i produttori di dispositivi e gli sviluppatori di applicazioni impiegano crittografie che possono essere decrittografate solo dall’utente finale o dal cliente, rifiutandosi di fornire un analogo accesso alle forze dell’ordine in circostanze appropriate … . Mentre la crittografia protegge dagli attacchi informatici, una sua implementazione “a prova di mandato” (warrant-proof encryption) pone un rischio per la sicurezza pubblica”.

Barr ha continuato specificando di riferirsi alla crittografia utilizzata in “messaggistica, smartphone, e-mail, e applicazioni voce e dati”.

Il 25 luglio, ultimo giorno della conferenza ICCS, il Direttore dell’FBI, Christopher Wray, ha fatto eco alla richiesta di Barr di backdoor governative in software e app crittografati, affermando:

“La cybersecurity è centrale nella missione dell’FBI. Ma come ha anticipato il Procuratore Generale, la nostra richiesta di accesso legale non può cadere nel vuoto. Deve essere vista in modo ampio, tenendo conto dell’interesse del pubblico americano per la sicurezza della nostra società e del nostro stile di vita. È importante perché si tratta di un problema che peggiora sempre di più. Il mantenimento di uno spazio libero che dia accesso legale a terroristi, hacker e predatori di minori non può essere sostenibile. Ma questo è il percorso sul quale stiamo ora, e ci rimarremo se non ci riuniamo per risolvere questo problema.”

Il Dipartimento di Giustizia (DoJ) statunitense è particolarmente attivo dal 2017 nello spingere per ottenere backdoor nel software crittografato di dispositivi elettronici di consumo, citando come esempi gli smartphone degli autori di episodi di violenza di massa a dimostrazione della necessità per le forze di law enforcement federali di poter aggirare la crittografia nelle indagini penali.

L’FBI, che opera sotto la giurisdizione del DoJ e riporta direttamente a William Barr, ha dichiarato di essere stata a conoscenza del piano del responsabile della strage di El Paso (Texas) di uccidere civili tramite un post pubblicato su 8chan almeno due ore prima che la violenza iniziasse. 8chan – un sito web definito dall’FBI di interesse per i suoi contenuti di incitamento a reazioni sociali anche violente – è stato immediatamente chiuso. Meno di due mesi prima, inoltre, l’FBI aveva già ottenuto un mandato per l’host di 8chan – Ch.net – in base al quale accedere a tutti i contenuti delle centinaia di account ritenuti di interesse.

L’Amministrazione Trump non intende, pero’, limitarsi al contrasto ma agire anche nella prevenzione. Trump ha, dunque, incaricato il DoJ di “lavorare in collaborazione con agenzie locali, statali e federali e società di social media per sviluppare strumenti in grado di anticipare le minacce di episodi di violenza di massa prima che si verifichino.” Alcuni hanno interpretato la decisione in una spinta ad implementare più diffusamente software anti-crimine come quello di Palantir, società co-fondata da Peter Thiel, miliardario amico e sostenitore di Trump, presente anche nel Board di Facebook.

Nel Maggio scorso, proprio Facebook ha annunciato di avere in sviluppo la “backdoor” che Barr intende usare. L’iniziativa implementerebbe misure di sorveglianza basate sull’Intelligenza Artificiale che applicate sui dispositivi elettronici commerciali, aggirerebbero la crittografia end-to-end sia su Messenger che su WhatsApp (acquisita da Facebook nel 2014). Facebook ha, pero’, categoricamente negato di voler aggiungere backdoor a proprie app, in primis Whatsapp, come riportato tra l’altro dal blog di Schneier.

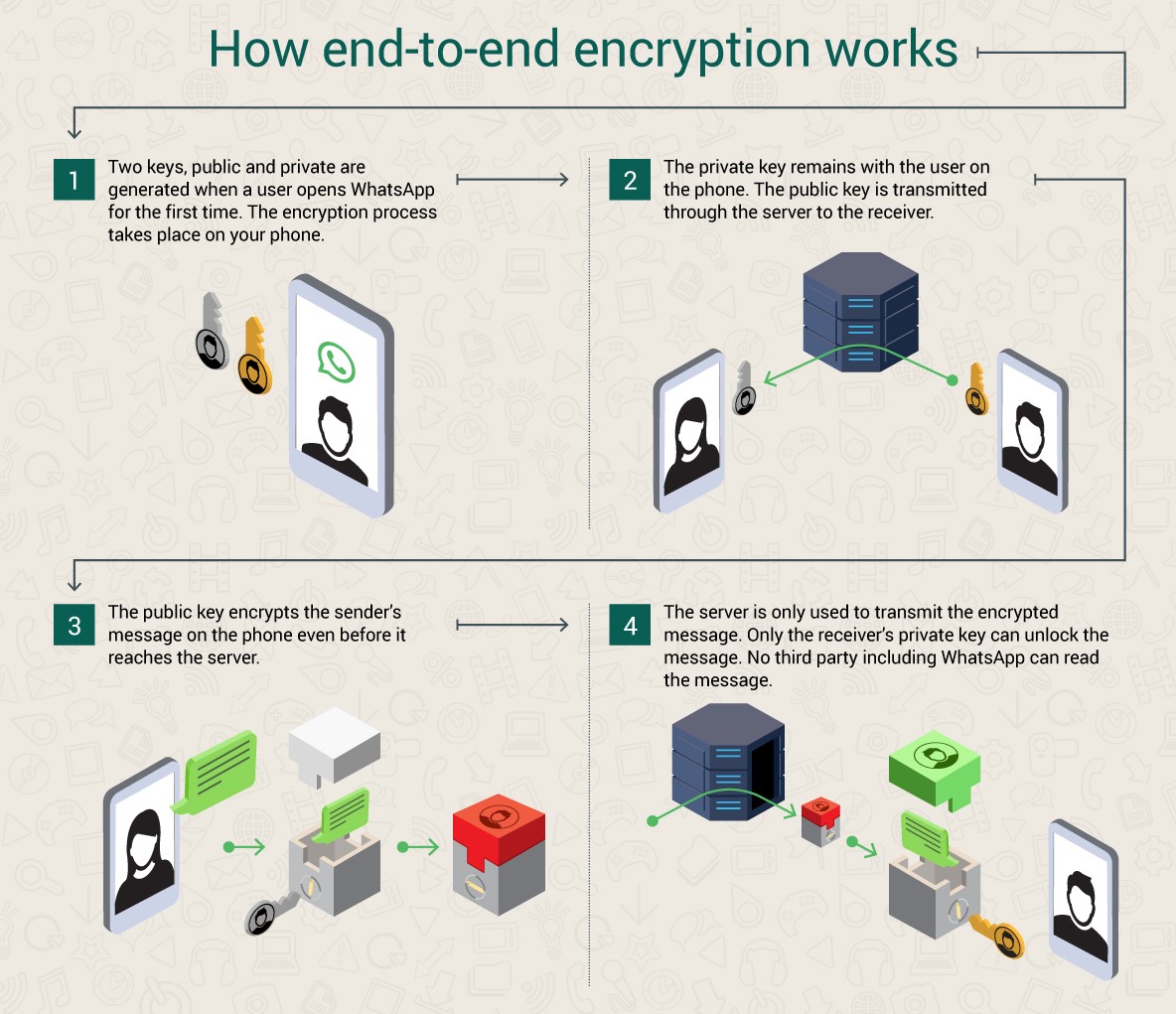

Una backdoor è una vulnerabilità. E’ l’introduzione di una debolezza nella crittografia end-to-end che rende inutile tale crittografia. Se c’è una backdoor, c’è una master key che può essere trovata da chiunque. Se si inserisce una backdoor, infatti, questa diventa disponibile non solo per l’intelligence o per il law enforcement, ma anche per i cyber-criminali, e chiunque altro.

Il dibattito sulla crittografia come ostacolo alle indagini nel contrasto al terrorismo ha guadagnato terreno negli ultimi mesi e la retorica dei governi sta spingendo perché dalle discussioni “in linea di principio” si passi alle opzioni di realizzazione. La messaggistica crittografata end-to-end è un vero problema per le forze dell’ordine. Mentre il mondo si è spostato dai tradizionali (e crackabili) messaggi SMS e e-mail a piattaforme IP “over the top” come WhatsApp, iMessage, Signal e Wickr, gli investigatori non hanno possibilità di accedere alle discussioni con un mandato giudiziario (unica modalità che consente di utilizzare quanto riscontrato in sede penale).

Vale la pena considerare, comunque, quanto lo scontro tra social media company e Amministrazione presidenziale possa essere impari nel lungo periodo. Barr, infatti, ha già balenato la possibilità di usare la leva del suo potere antitrust sulla Silicon Valley qualora vi fossero grosse società potenzialmente non disposte a negoziare la presenza di una backdoor governativa nel loro software o nei loro prodotti. Questa possibilità è stata annunciata lo stesso giorno in cui Barr ha parlato delle misure anti-crittografia all’ICCS 2019.

* * *

Tra il discorso di Barr del 23 luglio e la conferenza stampa di Trump del 5 agosto, c’è stata una ulteriore manifestazione di interesse governativo nei confronti del problema, questa volta concertata tra il DoJ e l’alleanza di intelligence Five Eyes.

Sulla scia dell’ICCS del 2019, infatti, alla fine di Luglio scorso si è tenuto a Londra il Ministerial Five Country al quale ha partecipato Barr accompagnato dal suo Consigliere per la sicurezza nazionale, John Demers. In tale occasione, ospiti del nuovo Ministro dell’Interno britannico, Priti Patel, i Ministri degli affari interni, della sicurezza interna e dell’immigrazione dell’alleanza “Five Eyes” (Gran Bretagna, Stati Uniti, Canada, Australia e Nuova Zelanda) hanno discusso fondamentalmente di tre temi:

- le attuali ed emergenti minacce cyber che potrebbero minare la sicurezza nazionale e globale (dall’hacking politico alla pedopornografia);

- le opportunità ed i rischi rappresentati dalle nuove tecnologie (dispositivi connessi ad Internet of Things (IoT), uso di Internet nella pianificazione e realizzazione di atti terroristici, crittografia);

- la necessita’ di disporre di backdoor per agevolare le forze dell’ordine e l’intelligence nell’ottenere un accesso alle app crittografate di messaggistica.

Secondo il comunicato stampa emesso dal Governo britannico, i Ministri presenti “hanno sottolineato il pericolo che gli sforzi delle forze dell’ordine per indagare e perseguire i crimini più gravi siano ostacolati da piani dell’industria hi-tech per implementare la crittografia end-to-end, senza le necessarie garanzie.”

Tra gli impegni concordati nei comunicati congiunti a seguito della Ministeriale a 5 e del Quintetto (costituito dai cinque Procuratori Generali dei paesi Five Eyes), vi sono stati:

- garantire attendibilità e affidabilità delle catene di approvvigionamento nella rete 5G, mantenute protette da accessi o interferenze non autorizzate;

- introdurre un maggiore contrasto all’abuso di droni;

- contrastare le interferenze straniere nelle elezioni, nell’economia e nel mondo accademico.

Nel corso del Vertice, Barr ha suscitato polemiche quando ha dichiarato che le agenzie di intelligence e law enforcement necessitano di poteri per monitorare l’attività dei social media. La collaborazione e la cooperazione nella lotta contro i contenuti estremisti e violenti sulle piattaforme social è stata, infatti, finora inclusa nel Global Internet Forum (GIFCT) per il contrasto al terrorismo. Il GIFCT e’ stato istituito – con il sostegno della Ministeriale a 5, ed in stretta collaborazione con il Counter Terrorism Executive Directorate dell’ONU – in occasione della Christchurch Call del Primo Ministro neozelandese Jacinda Ardern, a seguito dell’attacco terroristico alla moschea di Christchurch in cui 51 persone sono state uccise. Il Forum ha portato a un impegno non vincolante firmato a Parigi tra le principali piattaforme di social media occidentali (Microsoft, Twitter, Facebook, Google e Amazon), 17 governi e la Commissione europea.

In occasione del Vertice di Londra, le social media company presenti su invito (Facebook, Google, Microsoft, Roblox, Snap e Twitter) si sono limitate a garantire una collaborazione con i governi dei Five Eyes su una serie di principi volontari, (che saranno elaborati entro la fine del prossimo settembre), sui passi da intraprendere per combattere lo sfruttamento e l’abuso sessuale dei minori, compresa la crescente minaccia del livestream.

Di backdoor non se ne parla. Per ora.

Il Ministro dell’Interno britannico, Patel, ha chiesto a Facebook, Twitter e Google di consentire l’accesso ai messaggi alle agenzie di intelligence e di law enforcement. In tal senso, l’Autorita’ SIGINT britannica GCHQ aveva gia’ confermato l’esigenza che le società tecnologiche fornissero l’accesso backdoor alle loro piattaforme. Dopo l’attacco terroristico del London Bridge del 2017 pianificato dai tre aggressori con WhatsApp, infatti, la polizia non è stata in grado di accedere a centinaia di chat scambiate tra loro. Per questo motivo, il Ministro Patel ha accusato direttamente Facebook di “frustrare” l’azione di contrasto al terrorismo con il mantenimento delle estensioni della crittografia end-to-end su WhatsApp e sul resto della piattaforma.

Nel dettaglio, Patel ha citato l’idea del “protocollo fantasma” (“Ghost Protocol”), proposta dal GCHQ, che prevederebbe l’aggiunta di un terzo “end” nella messaggistica crittografata end-to-end, consentendo ai governi di accedere segretamente ed in tempo reale alle conversazioni criptate.

La proposta di “Ghost Protocol” è stata fortemente contrastata dalle società tecnologiche. Snowden l’ha descritta come “follia assoluta”. Nel Maggio scorso, “Reform Government Surveillance”, una coalizione di oltre 50 aziende tecnologiche (tra cui Apple e Facebook), esperti di privacy e gruppi per i diritti civili ha pubblicato una lettera aperta affermando che “minerebbe il processo di autenticazione … introdurrebbe potenziali vulnerabilità non intenzionali, aumenterebbe i rischi che i sistemi di comunicazione potrebbero essere impiegati in maniera non corretta o illecita”.

Lo scorso anno, l’Australia ha attuato una legge con contenuti simili a quelli auspicati da Barr per gli Stati Uniti. Da allora è stata criticata da esperti crittografi per la sua inefficacia e per i danni causati all’industria tecnologica australiana. Nel marzo scorso, Microsoft ha rivelato che le aziende e i governi con cui collabora “non sono più a loro agio nel conservare i dati in Australia a seguito dell’introduzione della legislazione sulla crittografia”. Dall’entrata in vigore in Australia di questa controversa normativa, infatti, il governo australiano puo’ impiegare “backdoor” per la sorveglianza anche senza un mandato.

* * *

Quella in corso da anni è una battaglia complessa con implicazioni enormi sia sulle industrie tecnologiche coinvolte (sul loro business e sulla loro reputazione), sia sullo spettro di operativita’ di law enforcement e intelligence ormai consapevoli di come il loro attuale terreno di scontro sia rappresentato solo dalle minacce digitali.

++

Fabio Vanorio è un dirigente del Ministero degli Affari Esteri e della Cooperazione Internazionale. Attualmente vive a New York. Si occupa di materie inerenti l’Intelligence e la Sicurezza nazionale, nonche’ inerenti le applicazioni militari e di sicurezza dell’Intelligenza Artificiale. Scrive anche per l’Istituto Italiano di Studi Strategici “Niccolò Machiavelli” e per l’Hungarian Defense Review.

DISCLAIMER: Tutte le opinioni espresse sono integralmente dell’autore e non riflettono alcuna posizione ufficiale riconducibile né al Governo italiano, né al Ministero degli Affari Esteri e per la Cooperazione Internazionale.