Con il passare delle ore il cyberattacco a Snowflake, realtà di peso nel panorama dei servizi cloud storage, sta assumendo contorni di gravità sempre maggiore, con sottrazioni e rivendite al mercato nero di grandi quantità di dati privati e sensibili che riguarderebbero un numero crescente di realtà imprenditoriali, attive in una pluralità di campi.

Le notizie, a ormai diverse settimane dalla prima segnalazione che ha permesso di scoprire, probabilmente con ritardo, l’irruzione dei pirati informatici nelle nuvolette di Snowflake, sono ancora poche, spia del fatto che i tecnici devono ancora ricostruire l’esatta portata dei danni. Inizialmente l’azienda vittima del furto si era limitata a dichiarare che le realtà interessate fossero due, ma la ricostruzione è stata immediatamente smentita dalla stampa di settore.

CHI SONO I BIG COLPITI

Tutto è partito due settimane fa con l’annuncio della piattaforma di biglietteria Ticketmaster di aver perduto 560 milioni di dati di clienti. “Perduto” non è il termine esatto: quei dati le sono stati sottratti. Il maltolto si comporrebbe di nomi, indirizzi, numeri di telefono e parziali carte di credito. Tutti custoditi su Snowflake col bottino finito a tempo record nel dark web.

Non si sa nemmeno se, senza la segnalazione di una cartella da 1,3TB di dati venduta per la somma di 500.000 dollari nei forum di hacking, chi avrebbe dovuto vigilare se ne sarebbe mai accorto o avrebbe continuato a ignorare il fatto, che in un primo momento era stato fatto risalire al 20 maggio scorso.

DAGLI USA ALL’EUROPA, FINO ALL’ALLARME AUSTRALIANO

E non è finita qui, perché da Beverly Hills, dove ha sede Live Nation Entertainment, la multinazionale di intrattenimento dietro al portale trafugato, le briciole lasciate dagli hacker portano a Boadilla del Monte, in Spagna dove ha sede l’istituto bancario Santander, che qualche giorno dopo ha rivelato di essere stata vittima di una sottrazione di dati riservati dei propri correntisti, anch’essi custoditi tramite i servizi cloud messi a disposizione da Snowflake e finiti nel deep web.

Due coincidenze troppo sospette per non chiedersi se Snowflake non fosse stato bucato dagli hacker. Anche perché proprio in quei giorni un allarme lanciato dall’altro capo del mondo, ovvero dal governo australiano, avvertiva della minaccia.

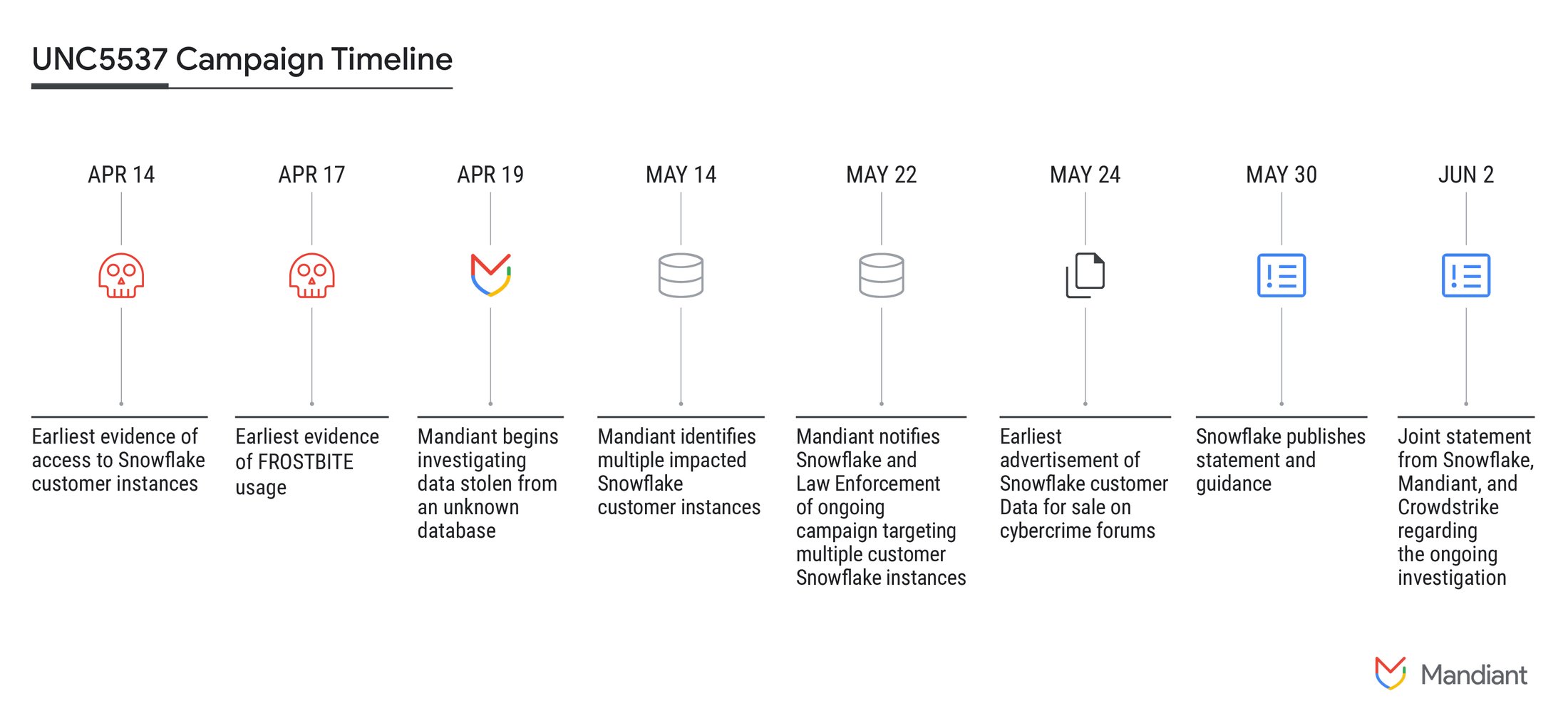

Viene così avviata una indagine interna affidata a Mandiant, società di sicurezza informatica sussidiaria di Google, che scopre che i primi attacchi risalirebbero a metà aprile e che almeno 165 clienti, tra cui gruppi di grandi dimensioni, sarebbero stati interessati dall’irruzione dei pirati informatici.

ALCUNI DEI CLIENTI DI SNOWFLAKE

Non è dato però avere indicazioni ufficiali (ufficiose sì, come si vedrà a breve) sull’identità delle altre vittime illustri. L’elenco dei clienti di Snowflake è infinito e sono davvero numerosi i big, noti anche in Italia (sul sito si leggono i loghi di Credit Agricole, Axa, Sanofi, Danone, Canal+, instacart, Bonfiglioli, KraftHeinz, Betclic, Novartis, ecc…), perciò è difficile escludere che, come accaduto in queste due settimane, nei prossimi giorni l’entità del furto non aumenti ancora il proprio perimetro, ramificandosi in altri Paesi.

Le segnalazioni nel frattempo aumentano. Secondo le più quotate sarebbero finiti bersagli dei criminali cibernetici anche il colosso automobilistico Advance Auto Parts e le società di servizi finanziari LendingTree e la sua controllata QuoteWizard. Il primo avrebbe perso i dati di 380 milioni di clienti (3TB di dati sottratti sarebbero già in vendita sul dark web), le altre due 190 milioni. Ma non c’è ufficializzazione. LendingTree, interpellata da Wired, “non ha risposto alle molteplici richieste sulle presunte violazioni scorsi”, fanno sapere dalla testata americana.

Ha invece confermato, proprio nelle ultime ore, di essere vittima di un analogo illecito Pure Storage, attivo anch’esso nei sistemi e servizi di storage cloud con uno spazio di lavoro su Snowflake che avrebbe esposto informazioni che la società afferma essere “di telemetria”. Secondo quanto si apprende le informazioni includono inoltre nomi di aziende clienti, username LDAP, indirizzi email e numeri di versione del software Purity. Tra i clienti di Pure Storage vi sono realtà del calibro di come Meta, Ford, JP Morgan, NASA, NTT, AutoNation, Equinix e Comcast. Intanto Snowflake ha detto la sua sulle modalità del furto.

COM’È AVVENUTO IL COLPO A SNOWFLAKE

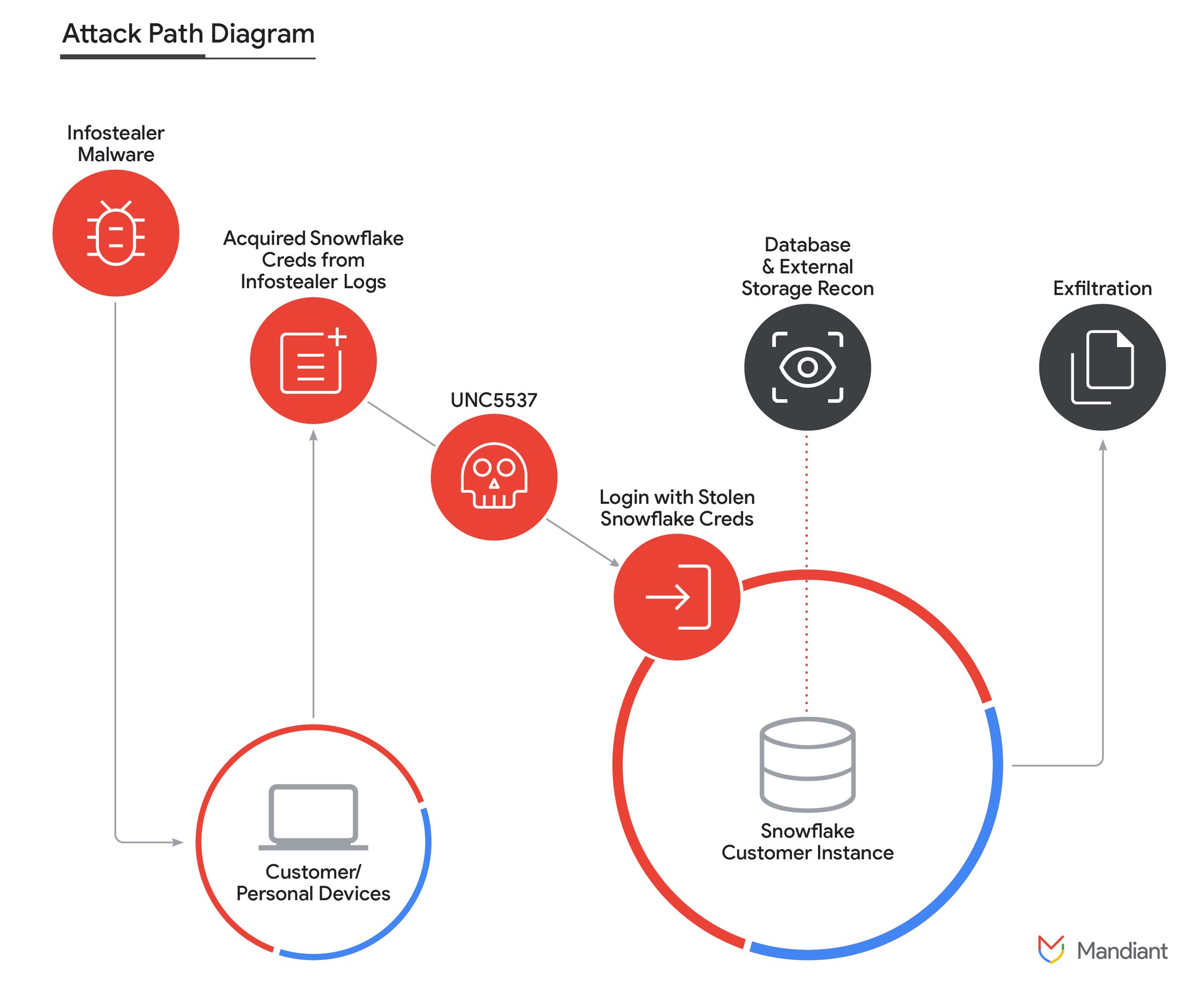

Da quanto è stato ricostruito, l’accesso sarebbe avvenuto utilizzando le stesse utility dell’azienda, SnowSight e SnowSQL, sfruttando uno strumento di intrusione chiamato Frostbite assieme a credenziali di accesso trafugate mediante strumenti infostealer come Vidar, Risepro, Redline, Racoon Stealer, Lumma e MetaStealerMalware.

Le chiavi sarebbero state ottenute inoculando malware su sistemi non necessariamente di Snowflake ma nelle dirette disponibilità dei clienti. La ricostruzione dei fatti naturalmente è utile per comprendere i punti deboli del sistema di sicurezza, ma soprattutto per individuare responsabilità in sede civile: Mandiant per esempio sottolinea che gli account coinvolti non erano configurati con sistemi di autenticazione multifattoriale, che avrebbero evitato o almeno reso più ostica la compromissione.

Ci si riferisce infatti a quei passaggi di autenticazione a più step (prima l’accesso da PC, che rimanda al proprio cellulare per la lettura di un codice o delle proprie impronte digitali o altre conferme biometriche) che sebbene siano fallibili (tutto può essere emulato e digitalizzato) costituiscono notevoli rogne per i pirati informatici. Una dimenticanza che in sede processuale potrebbe assumere i contorni della negligenza.

Nel post di sul blog di Snowflake viene scritto che l’inchiesta interna non ha portato a galla prove che dimostrino che l’attacco sia stato “causato da credenziali compromesse di attuali o ex dipendenti di Snowflake”, pur rilevando un accesso agli account di prova di un ex dipendente, che non avrebbero però contenuto dati sensibili. Una volta compresa la reale entità del danno, partirà la trafila giudiziaria per accertare le responsabilità e i giudici di certo non si accontenteranno della perizia di parte.