Un’enorme falla nell’open source sta mettendo a rischio milioni di sistemi: stiamo parlando della vulnerabilità Log4j.

Gli esperti affermano che il bug lascia centinaia di milioni di sistemi vulnerabili ad attacchi informatici. (Qui l’approfondimento di Startmag su Log4j, ecco la nuova minaccia cibernetica).

Gli exploit sono iniziati il 1° dicembre, secondo Cloudflare, e un allarme iniziale del Cert New Zealand ne ha innescati altri da parte della Cisa, l’agenzia per la cybersecurity degli Stati Uniti e del National Cyber Security Centre del Regno Unito. Il 9 dicembre in Italia ci ha pensato l’Agenzia per la cyberscicurezza nazionale a lanciare l’allarme di “una vasta e diversificata superficie di attacco sulla totalità della rete”, definendo la situazione “particolarmente grave”.

Log4j è utilizzato in molte forme di software aziendale e open source, comprese piattaforme cloud, applicazioni Web e servizi di posta elettronica. Ciò significa che esiste un’ampia gamma di software che potrebbero essere a rischio dai tentativi di sfruttare la vulnerabilità.

Come evidenzia Axios, “la chiave ora è identificare e riparare tutti i sistemi a rischio. A complicare il compito è il fatto che molti governi, aziende e consumatori probabilmente non sanno se possiedono prodotti che utilizzano il codice”.

Ieri la società di sicurezza informatica Check Point ha dichiarato di aver rilevato oltre 1,8 milioni di tentativi di sfruttare il bug questa settimana. Oltre il 46% proviene da noti gruppi dannosi.

Ma non finisce qui. Secondo il sito Zdnet, martedì gli esperti di sicurezza hanno individuato una seconda vulnerabilità che coinvolge Apache Log4j.

Tutti i dettagli.

COS’È LOG4J

Log4J è una libreria open source inclusa in una gamma di software, servizi e hardware, come dispositivi di rete di aziende come Amazon, Broadcom e Cisco.

Come molti pezzi di codice open source, grazie alla sua ampia licenza, gli sviluppatori utilizzano frequentemente Log4J ha spiegato ad Axios Sean Gallagher, ricercatore senior sulle minacce presso Sophos.

LA FALLA IN LOG4J SCOPERTA DA ALIBABA

Alla fine del mese scorso un ricercatore di sicurezza presso l’azienda informatica cinese Alibaba Cloud ha scoperto la falla nel codice Log4j. Quest’ultimo ha segnalato il problema all’Apache Software Foundation, l’organizzazione no-profit americana che supervisiona centinaia di progetti open source tra cui Log4j, per darle il tempo di risolvere il problema prima che fosse rivelato pubblicamente. Ciò ha dato il via a una corsa per chiudere la vulnerabilità e una patch è stata rilasciata all’inizio di questo mese.

SISTEMI VULNERABILI ALL’ATTACCO

Il difetto di Log4J consente agli aggressori di ottenere facilmente il controllo remoto sui computer che eseguono app in Java, un popolare linguaggio di programmazione.

Secondo Gallagher, ciò potrebbe includere comandi per scaricare e installare tutti i tipi di codice nei sistemi vulnerabili, inclusi i minatori di criptovaluta o altri software dannosi.

“Le organizzazioni spesso non hanno idea che queste librerie facciano parte delle loro applicazioni, specialmente se sviluppate da terze parti che possono o meno supportarle dopo l’implementazione”, ha affermato Gallagher.

TUTTI GLI ATTACCHI CONDOTTI FINORA

Da venerdì scorso il gruppo di sicurezza informatica Check Point ha rivelato almeno 1,8 milioni di tentativi di attacco tramite il bug Log4j. La società ha aggiunto che in alcuni punti i suoi ricercatori hanno riscontrato più di 100 attacchi al minuto.

COSA HA DICHIARATO LA CISA

Negli Stati Uniti, la Cisa ha dichiarato che stava aggiungendo la vulnerabilità all’elenco di quelle obbligatorie da correggere per le agenzie federali.

SCOPERTA UNA SECONDA VULNERABILITÀ

Nel frattempo, secondo il sito Zdnet martedì i ricercatori hanno individuato una seconda falla in Log4j.

La descrizione della nuova vulnerabilità, CVE 2021-45046, afferma che la correzione per l’indirizzo CVE-2021-44228 in Apache Log4j 2.15.0 era “incompleta in alcune configurazioni non predefinite”.

Per fortuna, Apache ha già rilasciato una patch.

COSA HA SCOPERTO MICROSOFT

Martedì Microsoft ha dichiarato di aver trovato prove del difetto utilizzato da gruppi monitorati con sede in Cina, Iran, Corea del Nord e Turchia. Questi includono un gruppo ransomware con sede in Iran, così come altri gruppi noti per la vendita di accesso ai sistemi allo scopo di attacchi ransomware. Tali attività potrebbero portare a un aumento degli attacchi ransomware lungo la strada, ha affermato il colosso di Redmond.

Ovvero gli attacchi di tipo ramsomware che negli ultimi mesi hanno colpito la Regione Lazio, la Siae, ma anche Mediaworld e l’azienda San Carlo.

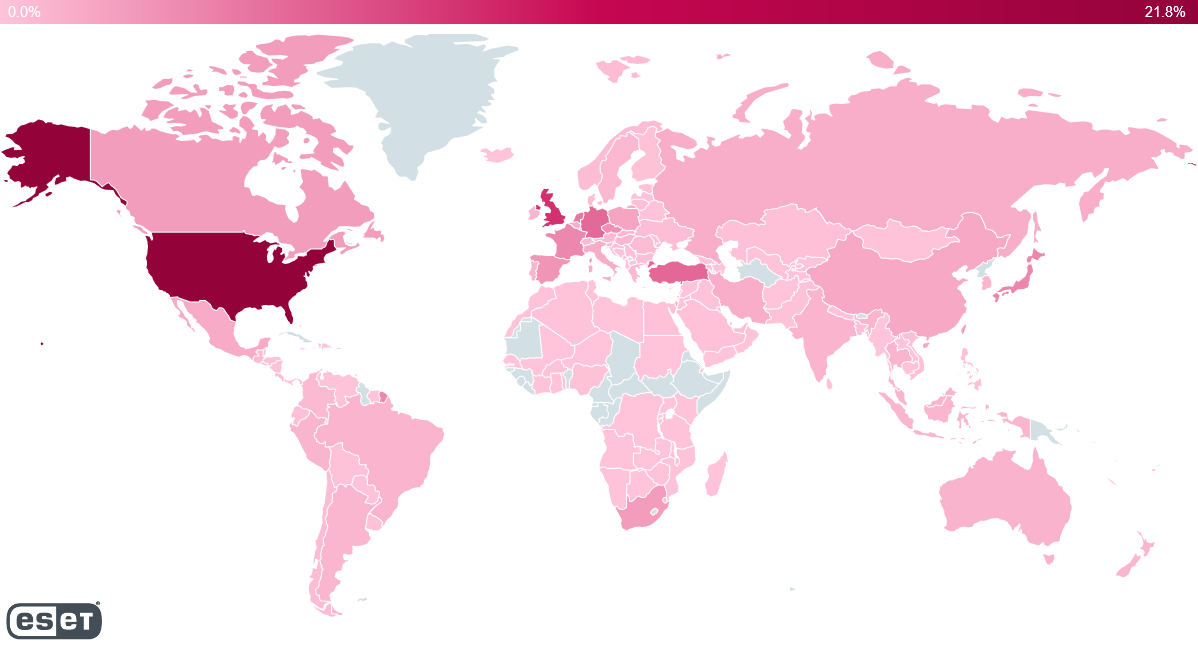

LA MAPPA DEGLI STATI PIÙ COLPITI

Infine, la società di sicurezza internazionale Eset ha rilasciato una mappa che mostra dove sono avvenuti i tentativi di sfruttamento di Log4j, ripresa dal sito Zdnet. Come si evince il volume più alto si è verificato negli Stati Uniti, nel Regno Unito, in Turchia, in Germania e nei Paesi Bassi.

“Il volume dei nostri rilevamenti conferma che si tratta di un problema su larga scala che non scomparirà presto”, ha affermato Roman Kováč, Chief Research Officer di Eset.