Non è la prima volta che si parla di presunte vulnerabilità della tecnologia Bluetooth. La Singapore University of Technology and Design, già responsabile di un nutrito studio sul tema pubblicato nel 2019, ha rinvenuto un discreto numero di bug che può mettere a rischio di intrusione il passaggio di informazioni da un dispositivo all’altro. Sono le vulnerabilità SweynTooth.

COS’È LO SWEYNTOOTH CHE MORDE IL BLUETOOTH

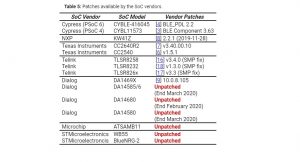

In totale sono una dozzina gli errori rilevati, con il coinvolgimento di oltre 480 dispositivi, tra cui anche FitBit, Samsung e Xiaomi (alcuni esempi dei device più noti nell’immagine riportata sopra). Diversi produttori (Cypress, Dialog Semiconductors, NXP, Microchip, STMicroelectronics, Texas Instruments e Telink Semiconductor), informati delle vulnerabilità, hanno già rilasciato le patch necessarie a risolvere i problemi riscontrati e denunciati dagli esperti della Singapore University of Technology and Design.

I RISCHI PER GLI UTENTI

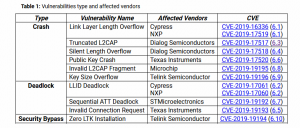

Non è da prendere sottogamba il ventaglio di rischi che va, secondo quanto accertato dai ricercatori, dalla possibilità di provocare crash alla componente Bluetooth o, nei casi più gravi, il mal funzionamento dell’intero dispositivo fino ad arrivare alla perdita di comunicazione. Ma, secondo le ipotesi più inquietanti, lo sfruttamento di tali falle consentirebbe ai cyber-criminali l’aggiramento dei sistemi di sicurezza così da raggiungere la memoria del device (che, a quel punto, oltre a poter essere letta, potrebbe anche essere riscritta). Se si considera l’alto numero di dispositivi che oggi si avvalgono di tale tecnologia (smartphone, tablet, tastiere, mouse, ma anche auricolari e automobili) è possibile comprendere la portata di una simile minaccia, che potrebbe anche essere sfruttata per penetrare in sistemi assai più complessi.

PIU’ CHE HACKER, STALKER

La buona notizia riguarda il fatto che i bug presentano i medesimi limiti della tecnologia Bluetooth: ovvero un raggio d’azione piuttosto limitato. Questo vuol dire che gli attacchi, per avvenire, debbono essere portati a segno a una distanza ravvicinata. Fatto che, da solo, può preservarci dalla maggior parte delle minacce ipotizzabili. Per avere altre informazioni vi consigliamo la lettura dell’apposito paper o una visita al micro-sito dedicato alle minacce. Era doveroso, invece, prima di concludere, pubblicare l’elenco delle patch da ricercare nel caso abbiate uno dei dispositivi interessati.