Mentre il Gruppo guidato da Matteo Del Fante si appresta a dire addio all’app PostePay che dal prossimo 9 ottobre sarà sostituita dall’App Poste Italiane che dallo scorso 30 giugno ha già sostituito le funzioni delll’App BancoPosta, negli anfratti più oscuri del Web si complica il mistero su come i dati di oltre un milione di utenti apparentemente accomunati dal fatto di essere iscritti ai servizi online dell’impresa pubblica controllata dal Ministero dell’economia e delle finanze siano stati trafugati per finire alla mercé di tutti, malintenzionati inclusi.

DATA BREACH IN POSTE ITALIANE? A QUANTO PARE NO

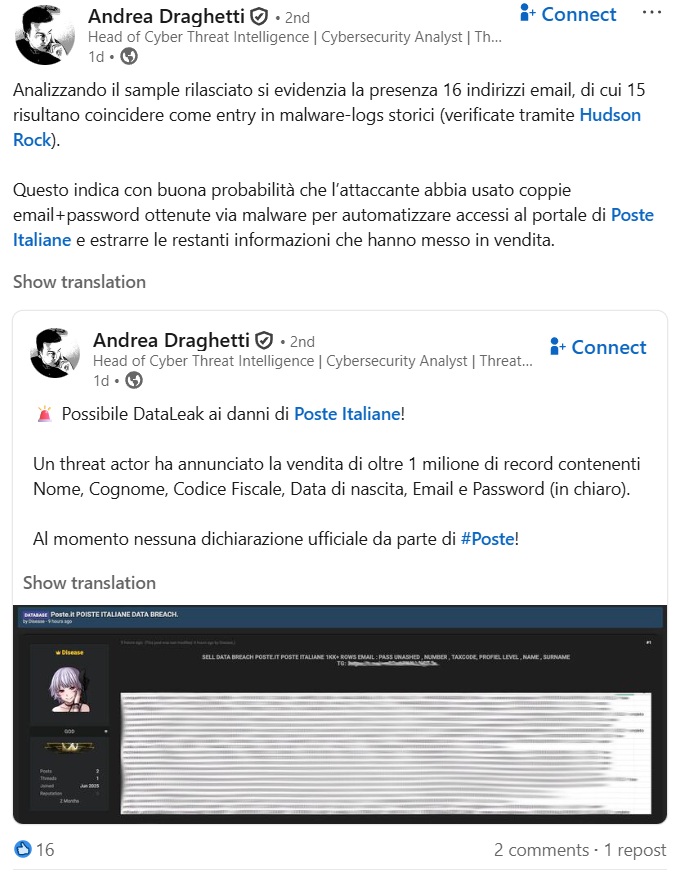

Tutto è nato dalla segnalazione di Andrea Draghetti, esperto di cybersicurezza, che tramite un post su LinkedIn (di cui vi proponiamo la versione aggiornata da un successivo intervento) ha avvertito dell’esistenza di questa mole di dati online.

Per la precisione nel Dark Web sono finiti indirizzo email, password in chiaro, nome e cognome, codice fiscale, data di nascita e numero di telefono: ce ne è abbastanza insomma per creare false identità o truffe credibili ai danni degli utenti (i soliti messaggi nei quali li si informa che il loro profilo è a rischio e, a testimonianza della bontà della comunicazione, vengono rivelate informazioni che solo il sito dovrebbe poter conoscere).

Quanto analizzato è però solo una piccola parte della refurtiva: solito modus operandi degli hacker che, mettendo in vendita un database illecito, permettono di visionare un assaggio del campionario offerto a testimonianza del contenuto ma, soprattutto, della genuinità. Campionario che nel caso di specie ha consentito di verificare che 15 email su 16 fossero comparse in precedenti data breach.

Più che la segnalazione in sé, è interessante notare il secondo intervento sul tema dal momento che aggiunge particolari utili rispetto al luogo di commissione del cyber-furto. “Alcuni elementi – la spiegazione di Draghetti – mi hanno fatto dubitare dell’origine diretta dai sistemi di Poste: innanzitutto il numero di record, molto inferiore ai circa 40 milioni di clienti complessivi, e soprattutto la presenza di password in chiaro. Analizzando i 16 record, 15 indirizzi email risultano collegati a infezioni malware già note in passato (verifica fatta tramite la piattaforma Hudson Rock)“, ha aggiunto l’esperto.

LE IPOTESI

Se in un primo momento l’ipotesi più verosimile, avanzata anche dall’espero, pareva quella che fosse stato scardinato qualche database di Poste Italiane, diversi indizi fisserebbero altrove l’origine di quella refurtiva. Al Gruppo del resto non risulta alcuna intromissione nei propri sistemi di sicurezza, come ha fatto sapere con una nota: “Poste Italiane comunica che non si è verificata alcuna sottrazione, né trasferimento di dati dai sistemi informativi aziendali e che l’operatività e la sicurezza dei servizi digitali aziendali non hanno subito compromissioni”.

COSA RISPONDE IL GRUPPO

“In merito all’annuncio online – prosegue Poste Italiane -, in cui un soggetto afferma di essere in possesso delle credenziali di accesso di alcuni clienti del portale “Poste.it”, l’azienda spiega che le credenziali in questione non risultano acquisite tramite una violazione dei sistemi aziendali e che sta collaborando con le Autorità competenti impegnate nelle indagini in corso”, quindi chiosa coi consigli di rito all’utenza di non divulgare mai le proprie credenziali di accesso, cambiare periodicamente la password e non utilizzare le stesse per account e servizi diversi.

QUALCHE POSSIBILE SPIEGAZIONE

“Secondo questa ricostruzione – spiegano su Cybersecurity Italia -, i dati non proverrebbero da un attacco diretto ai sistemi centrali di Poste, ma da malware logs aggregati”. Dunque la fonte sarebbe stata un’altra e i dati rubati tramite vari software malevoli e infostealer inoculati direttamente agli utenti e poi il database sarebbe stato assemblato quasi certamente con l’ausilio di qualche algoritmo capace di mettere assieme le medesime informazioni trovando familiarità tra le stesse.