Il contesto che circonda l’adozione ed il pieno sfruttamento delle tecnologie cloud è piuttosto variegato e include aspetti che spesso sono stati considerati in maniera lievemente distorta o non completamente rispondente rispetto alle reali condizioni del mercato, al corretto dispiegamento dell’innovazione e all’effettiva gestione dei rapporti tra Governo, Pubblica Amministrazione, imprese e cittadini nel contesto internazionale.

In questa sezione conclusiva si è proceduto a sintetizzare le principali risultanze emerse e a sistematizzarle per fornire un set di raccomandazioni utili per l’azione del Governo in questo campo, volte a ottimizzare il rapporto tra la regolamentazione dei vari ambiti connessi al passaggio verso il nuovo paradigma del cloud computing e alla massimizzazione dell’impatto positivo verso il sistema-Paese nel suo complesso.

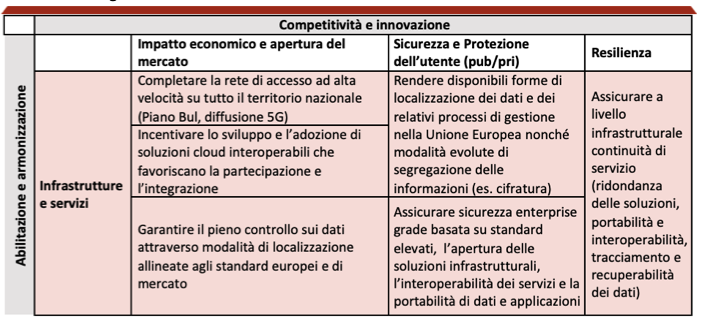

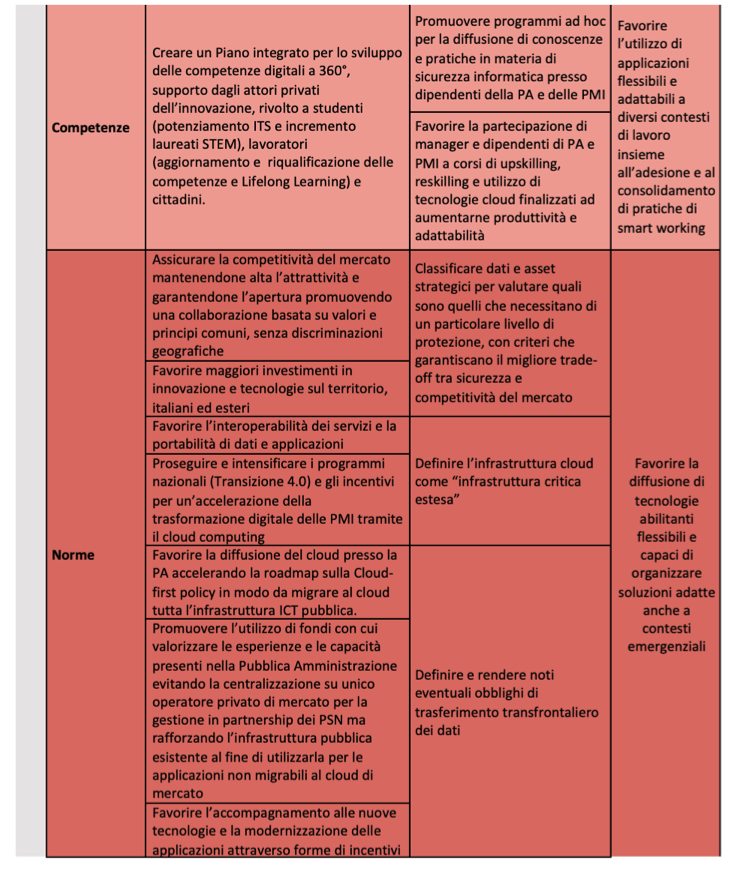

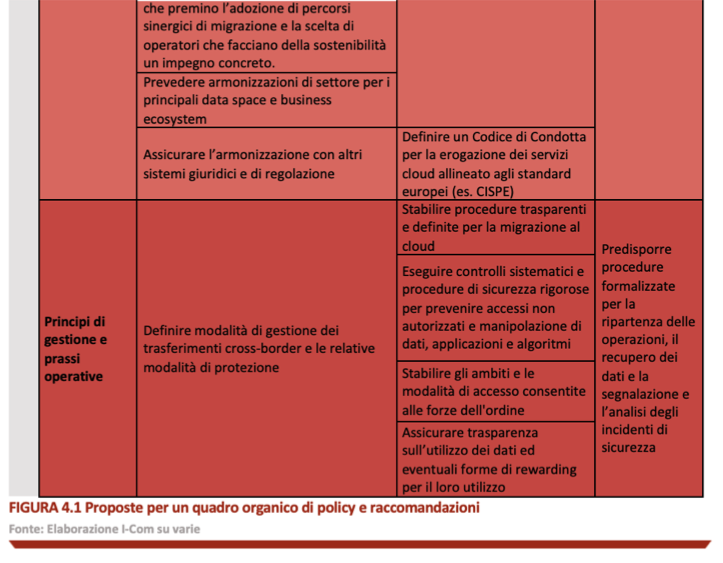

A tal fine, le proposte di policy sono state suddivise secondo tre filoni principali: impatto economico e apertura del mercato; sicurezza e protezione dell’utente, inteso come enti pubblici e imprese private; e resilienza complessiva del sistema.

Rispetto a questi tre filoni, inoltre, le policy sono state classificate rispetto a quattro diversi domini: infrastrutture e servizi; competenze; norme; principi di gestione e prassi operative.

4.1 IMPATTO ECONOMICO E APERTURA DEL MERCATO

Il primo e principale tema è relativo all’impatto economico che può essere sprigionato in Italia grazie a un pieno utilizzo delle tecnologie cloud. A tal proposito, l’analisi ha mostrato come una tale diffusione potrebbe comportare fino ad oltre 1 miliardo di risparmi l’anno per la Pubblica Amministrazione e un fatturato aggiuntivo di oltre 600 miliardi per le imprese, in particolare fungendo da piattaforma abilitante per tutti i benefici connessi ad una piena trasformazione digitale.

Per conseguire un tale risultato appare necessario, in primo luogo, completare la rete di accesso ad alta velocità distribuita su tutto il territorio nazionale, sia mediante il Piano Bul, di cui si sta predisponendo una revisione, sia incentivando investimenti degli operatori anche attraverso lo stimolo alla domanda di servizi (si attendono in tal senso gli effetti della I° fase del Piano voucher), così come la diffusione delle antenne 5G e dei relativi servizi da parte degli operatori mobili.

In secondo luogo, si rileva l’opportunità di incentivare lo sviluppo e l’adozione di soluzione cloud interoperabili che favoriscano la partecipazione e l’integrazione, in modo da aumentare il livello di innovazione del Paese, anziché vincolare la fornitura di tecnologie ad un numero limitato di fornitori. A tal proposito, si è osservato come una riduzione nella libertà di scelta priverebbe le amministrazioni pubbliche, le imprese e i cittadini italiani ed europei di innovazioni tecnologiche e digitali potenzialmente importanti, risultando il ventaglio di servizi (talvolta costruiti ad hoc sulle singole esigenze) sensibilmente ridotto, e ciò determinerebbe un contesto con meno concorrenza e un accesso all’innovazione nettamente inferiore.

Parallelamente, è importante garantire il pieno controllo sui dati attraverso modalità di localizzazione allineate agli standard europei e di mercato. In questo quadro, la partecipazione dell’Italia al progetto Gaia-X, in qualità di infrastruttura di dati federata e trasversale nell’UE, capace di garantire determinati standard di privacy e sicurezza e, al contempo, di sfruttare al meglio le opportunità economiche derivanti dal mercato dei dati, sembra essere ampiamente auspicabile. In particolare, appare importante la creazione di un framework comune, capace di promuovere parità di condizioni per tutti coloro che accettino i princìpi comuni, e prevenire i possibili effetti negativi derivanti da protezionismo e innalzamento di barriere di mercato, e discriminazioni geografiche,

consentendo l’accesso anche alle aziende extra-europee che decidono di sottoscrivere gli standard e i valori della UE.

Sempre in tema di caratteristiche abilitanti, una menzione e una pianificazione operativa vanno necessariamente riferite all’ambito delle competenze digitali. L’Italia, come noto, è il fanalino di coda in Europa secondo l’indice Desi in questo ambito e non può prescindere dall’impegnarsi nel creare un Piano integrato per lo sviluppo delle competenze digitali a 360°, a supporto dagli attori sia pubblici sia privati. Per quanto riguarda i primi, appare necessaria una mappatura delle competenze di manager e dipendenti della PA, al fine di predisporre un piano formativo adeguato per colmare le possibili lacune che dovessero emergere dal censimento. In relazione al settore privato, apposite iniziative dovrebbero essere rivolte agli studenti (attraverso il potenziamento degli Istituti Tecnici Superiori e incentivando l’incremento dei laureati STEM – Science, Technology, Engineering and Mathematics, lavoratori (aggiornamento e riqualificazione delle competenze e Lifelong Learning) e cittadini (formazione per l’accesso quantomeno ai servizi di base, in particolare per le categorie meno digitalizzate).

Per quanto concerne le possibili policy finalizzate a ottimizzare l’impatto economico e l’apertura del mercato, queste sono individuabili in 7 azioni:

– assicurare un’elevata competitività del mercato del cloud con la partecipazione di tutti i cloud service provider nazionali ed internazionali, in modo da favorire maggiori investimenti, italiani ed esteri, in innovazione, infrastrutture e tecnologie sul territorio nazionale e innalzare il livello di sviluppo e di conoscenze interno, promuovendo una collaborazione basata su valori e principi comuni, senza discriminazioni geografiche. A tal proposito, si osserva come i decisori politici siano chiamati ad adottare molta cautela nel fare determinate scelte in materia di sovranità tecnologica, poiché queste potrebbero comportare conseguenze negative per la competitività del Paese — la quale sconta un innegabile svantaggio tecnologico nei confronti dei Paesi più avanzati — rischiando di finire per ampliare i gap di investimento e produttività di cui soffre e lasciarlo con meno concorrenza, meno possibilità scelta e minore accesso all’innovazione;

– appare opportuno favorire maggiori investimenti in innovazione e tecnologie sul territorio nazionale, italiani ed esteri, in modo da innalzare il livello di sviluppo e di conoscenze interno relativo a tali ambiti;

– incoraggiare l’interoperabilità dei servizi e la portabilità di dati e applicazioni, l’utilizzo di standard aperti, favorendo la partecipazione, l’integrazione e la flessibilità, in modo da aumentare il livello di innovazione del Paese e la condivisione di tecnologie e best practice capaci di migliorare il livello complessivo di innovatività del sistema;

-proseguire e intensificare i programmi nazionali (in particolare il Piano Transizione 4.0, evoluzione di Impresa 4.0) e gli incentivi per un’accelerazione della trasformazione digitale delle PMI tramite il cloud computing.

Si ritiene utile, in particolare, incentivare l’adozione di soluzioni cloud da parte delle Piccole e Medie Imprese italiane, con particolare attenzione per le funzioni strategiche e i servizi ad elevato valore aggiunto. Appare importante, inoltre, promuovere la transizione verso il cloud come elemento di riferimento nelle scelte delle PMI che vogliono accedere alle risorse del Piano Transizione 4.0, volto a incentivare e supportare la competitività delle nostre imprese e valorizzare il Made in Italy;

– promuovere la diffusione del cloud presso la PA accelerando la roadmap sulla cloud-first policy previsto dal Piano Triennale per l’ICT pubblico sin dal 2018, secondo un modello di cloud ibrido, con l’obiettivo di migrare le migliaia di data center oggi dispersi e inefficienti che non riescono a garantire standard di sicurezza adeguati. In particolare, definire un Piano di Migrazione della Pubblica Amministrazione sul cloud di orizzonte triennale, accelerando il consolidamento delle infrastrutture IT esistenti anche in modalità ibrida e facendo leva sulle piattaforme di mercato offerte da tutti i cloud service providers certificati da AgID, potrebbe consentire una decisa semplificazione nelle attività della PA italiana, aumentando la sua efficacia nell’erogazione di servizi a cittadini e imprese, oltre a consentire sensibili risparmi. La sfida per la PA è quella di riuscire a creare una infrastruttura cloud a prova di futuro (flessibile, per potersi adattare alle evoluzioni del contesto, e aperta), per poter incorporare le innovazioni che possono arrivare dal mercato;

– promuovere l’utilizzo di fondi con cui valorizzare le esperienze e le capacità presenti nella Pubblica Amministrazione evitando la centralizzazione su unico operatore privato di mercato per la gestione in partnership dei PSN (i Poli Strategici Nazionali) ma rafforzando l’infrastruttura pubblica esistente al fine di utilizzarla per le applicazioni non migrabili al cloud di mercato;

– favorire l’accompagnamento alle nuove tecnologie e la modernizzazione delle applicazioni attraverso forme di incentivi che premino l’adozione di percorsi sinergici di migrazione e la scelta di operatori che facciano dellasostenibilità un impegno concreto;

– nell’ambito delle azioni di coordinamento da intraprendere a livello internazionale, prevedere armonizzazioni di settore per i principali data space e business ecosystem, nel solco tracciato dal progetto Gaia-X, e assicurarel’armonizzazione con altri sistemi giuridici e di regolazione (anche alla luce delle Raccomandazioni del Comitato europeo della protezione dei dati in seguito alla sentenza Schrems II).

Sempre in tema di armonizzazione, relativamente ai principi di gestione e prassi operative, si suggerisce l’opportunità didefinire modalità di gestione dei trasferimenti cross-border e le relative modalità di protezione.

Sul punto, nel valutare ed orientare le relazioni UE-USA, è indispensabile che il dibattito attualmente in atto nell’Unioneeuropea e a livello nazionale sia correttamente rimodulato ed incentrato sulla constatazione che gli obblighi di ostensione da esso attribuiti, seppur ampi, incontrano una serie di importanti limitazioni e garanzie procedimentali che prevedono l’intervento delle Autorità giudiziarie, impongono un attento bilanciamento degli interessi coinvolti e attribuiscono ai destinatari degli ordini di esibizione specifici poteri di opposizione a tutela degli interessi degli Stati e degli individui.

Tale dibattito si inquadra in un momento molto delicato in cui l’Unione Europea si trova ad affrontare un momento di grandissima complessità legato al fatto che, come noto, la recente sentenza Schrems II ha dichiarato invalida la decisione di adeguatezza del Privacy Shield, creando un vuoto regolamentare tanto ampio quanto grave.

Per far fronte a tale condizione di incertezza, il Comitato europeo della protezione dei dati (EDPB) ha formulato una strategia specifica da seguire per realizzare compliance ed enforcement mentre il Comitato europeo per la protezione dei dati personali ha fornito una serie di importanti raccomandazioni che forniscono indicazioni circa gli step procedurali da seguire nell’effettuare i trasferimenti di dati e declinano anche le possibili misure da adottare tra cui la crittografia assume un ruolo da protagonista. Si tratta di iniziative di particolare rilevanza che se, da un lato, hanno il pregio di perseguire obiettivi di chiarezza, dall’altro, come evidenziato nel corso dell’analisi, lasciano irrisolte alcune questioni che invece esigono un rapido chiarimento ed al contempo pongono molti interrogativi circa la proporzionalità delle misure proposte rispetto agli obiettivi perseguiti rendendo quanto mai evidente, ed urgente, un approfondimento di riflessione e confronto con gli stakeholder nella logica di assicurare un equo bilanciamento di tutti gli interessi coinvolti.

4.2 SICUREZZA, PROTEZIONE DELL’UTENTE E RESILIENZA

Un secondo tema fondamentale, indicato nello schema operativo, riguarda la sicurezza dei dati e la protezione dell’utente, inteso sia come ente pubblico, sia come soggetto privato. A tal proposito, il primo e fondamentale aspetto è costituito dalleinfrastrutture, rispetto alle quali si ritiene importante rendere disponibili forme di localizzazione dei dati e dei relativi processi di gestione nell’Unione Europea, nonché modalità evolute di segregazione delle informazioni:

– la segregazione dei dati, in particolare, concerne le varie modalità e sistemi di sicurezza offerti gli utenti, sia pubblici che privati, per garantire solo a quest’ultimi l’accesso ai dati. Tra le procedure di segregazione dati si identificano infatti forme di cifratura, regolazione degli accessi e controllo delle identità;

– questo tipo di tecnologie, inoltre, è particolarmente importante perché tutela gli utenti pubblici e privati anche in caso di eventuali richieste di accesso ai dati effettuate ai provider internazionali da parte di Stati extra- europei, dal momento che il criptaggio garantisce l’impossibilità di utilizzo dei dati a chiunque non possieda la chiave, inclusi gli stessi fornitori.

A livello normativo, anche alla luce delle disposizioni previste nella legge sul perimetro di sicurezza cibernetica, si sottolinea l’importanza delle seguenti azioni:

-effettuare una classificazione di dati e asset strategici per valutare quali sono quelli che necessitino di un particolare livello di protezione, con criteri che garantiscano il migliore trade-off tra sicurezza e competitività del mercato. A tal proposito, il caso del Regno Unito, che rappresenta il Paese maggiormente attivo in Europa nel campo della digitalizzazione e dell’economia dei dati in termini di investimenti, di valore, e di formazione, è di forte interesse per glialtri Stati membri dell’Unione. Con la Data Classification Strategy, infatti, è stato introdotto un sistema di classificazione che tiene conto sia della gestione digitale ed uniforme delle informazioni e dei dati della PA, sia dell’effettivo grado di informazioni sensibili all’interno di esse, identificando quelle meritevoli delle massime misure di protezione. Il caso britannico mostra quindi l’opportunità di effettuare una classificazione dati in modo da distinguerli per livello di rischio e conseguentemente per livello di protezione;

– caratterizzare l’infrastruttura cloud come “infrastruttura critica estesa” a contesti operativi diversi all’internodei quali sia utile/necessario definire baseline operative condivise che possano consentire la gestione di un ecosistema, fermo restando il disposto normativo sul Perimetro di Sicurezza Cibernetica e la correlata definizione di infrastrutture critiche;

– garantire il pieno controllo sui dati — attraverso modalità di governo degli stessi — allineate agli standard europei e di mercato e la diffusione di Codici di Condotta — come ad esempio quello di CISPE (Cloud Infrastructure Services Providers in Europe) — che aiutino soggetti pubblici e privati ad assicurarsi che il fornitore della loro infrastruttura cloud utilizzi standard appropriati per la protezione dei dati che siano conformi al Regolamento generale sulla protezione dei dati (GDPR)

– definire e rendere noti eventuali obblighi di trasferimento transfrontaliero dei dati;

Per quanto concerne l’armonizzazione dei principi di gestione e delle prassi operative, si suggerisce di valutare la possibilità di:

– stabilire procedure trasparenti e definite per la migrazione al cloud, in modo da garantire e rassicurare in particolare Pubblica amministrazioni e PMI sulle operazioni da svolgere;

– eseguire controlli sistematici e procedure di sicurezza rigorose per prevenire accessi non autorizzati e manipolazione di dati, applicazioni e algoritmi, così come di definire gli ambiti e le modalità di accesso consentite alle forze dell’ordine.

Per garantire una completa protezione, infine, un aspetto da non sottovalutare riguarda anche il fattore umano. A tal proposito, appare opportuno promuovere programmi ad hoc per la formazione in materia di sicurezza informatica presso dipendenti della PA e delle PMI, relativi in particolare a conoscenze e prassi volta a ridurre notevolmente il livello di rischio che spesso deriva da pratiche non corrette e poco consapevoli.

Per quanto concerne il tema della resilienza, la cui importanza è stata evidenziata anche dalla rinnovata presa di coscienza circa la necessità di irrobustire il sistema per prevenire o fronteggiare eventuali situazioni di crisi:

– si osserva ulteriormente l’opportunità del passaggio al cloud, rispetto all’attuale gestione di centinaia di data center, in particolare per quanto concerne le PA locali;

– inoltre, appare prioritario assicurare a livello infrastrutturale la continuità dei servizi cloud in particolare tramiteridondanza delle soluzioni, portabilità e interoperabilità, tracciamento e recuperabilità dei dati. Questo, come evidente, è direttamente collegato alla possibilità per le stesse PA locali, nonché di quelle centrali e delle stesse aziende, di accedere alla più vasta gamma di soluzioni, senza limitazioni di sorta, in particolare relative alle migliori e tecnologicamente più avanzate soluzioni disponibili sul mercato internazionale.

Il sostegno e la promozione di infrastrutture e tecnologie resilienti sono auspicabili anche tramite interventi normativi. A tal proposito:

– si sottolineano favorevolmente previsioni come quelle contenute nel dl Curaitalia, finalizzate a semplificare l’acquisto di soluzione cloud da parte della PA contrastare la situazione emergenziale determinata dalla diffusione del Covid19 favorendo il lavoro agile;

– si evidenzia l’opportunità di supportare ulteriormente la diffusione di tecnologie abilitanti flessibili e capaci di organizzare soluzioni adatte anche a contesti emergenziali.

A livello di principi di gestione e prassi operative, appare opportuno predisporre procedure formalizzate per la ripartenza delle operazioni, il recupero dei dati e la segnalazione e l’analisi degli incidenti di sicurezza, di concerto con le autorità preposte e nel solco tracciato dalla legge sul perimetro di sicurezza cibernetica e dai relativi decreti attuativi in corso di redazione.

Un’ultima menzione, è relativa alle competenze digitali atte a favorire la resilienza del sistema. A tal proposito, si ritiene opportuno:

– favorire forme di alfabetizzazione informatica finalizzata all’utilizzo di applicazioni flessibili e adattabili a diversi contesti di lavoro, insieme all’adesione e al consolidamento di pratiche di smart working;

– coinvolgere sulla formazione le stesse imprese hi-tech, sia italiane, sia internazionali, nell’ottica di mettere a sistema le best practice disponibili e alfabetizzare i lavoratori di PA e imprese all’utilizzo di soluzioni cloud che possano garantire, al contempo, maggiore sicurezza, flessibilità e massimo dispiegamento del potenziale che una piena trasformazione digitale porta con sé.

Infine, allo scopo di sintetizzare in modo organico gli spunti e le proposte emerse dall’analisi delle molteplici sfaccettaturerelative alla relazione tra sovranità digitale e cloud computing, i principali temi sono stati riassunti nella Fig. 4.1.

In particolare, la figura presenta una dimensione verticale, che racchiude gli ambiti che fungono da abilitatori, quali infrastrutture, servizi e competenze, e quelli che operano in qualità di armonizzatori, in particolare le norme, i principi di gestione e le prassi operative; ed una dimensione orizzontale, che individua il livello di competitività e innovazione, insistendo sui principali temi su cui ragionare in termini di policy, quali l’impatto economico e l’apertura del mercato, la sicurezza e la protezione dell’utente e la resilienza.

Il diagramma così costituito è finalizzato al duplice obiettivo di dettagliare, da un lato, i diversi campi nei quali indirizzare la discussione e, dall’altro, fornire una visione d’insieme finalizzata ad ottimizzare la ricerca del miglior trade-off tra la regolamentazione dei vari ambiti connessi al cloud e l’impatto complessivo sul sistema-Paese.